Sichern Sie Ihr System gegen Hacker

Hacker wählen offensichtliche Schwachstellen. Auf der Anwenderseite entstehen Probleme durch veraltete Anwendungen und Betriebssystemsoftware, aktualisierte, aber nicht neu gebootete PCs und Update-Tests auf Kompatibilität, so dass selbst teilweise geöffnete Türen zu Hacking einladen können. Auf der Entwicklerseite können viele einfache Lösungen Ihre Designs aus der ungünstigen Kategorie „tief hängender Früchte“ herausnehmen.

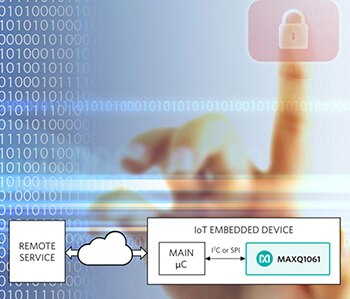

Abbildung 1: Der DeepCover-Kryptographie-Controller MAXQ1061 lässt sich im Vergleich zu TPM2.0-basierten Lösungen leichter in einfache Systeme integrieren. (Bildquelle: Maxim Integrated)

Abbildung 1: Der DeepCover-Kryptographie-Controller MAXQ1061 lässt sich im Vergleich zu TPM2.0-basierten Lösungen leichter in einfache Systeme integrieren. (Bildquelle: Maxim Integrated)

Die bloße Verwendung von Multi-Faktor-Authentifizierung und ausreichender Passwortstärke reicht weit, um einige Hacker abzuwehren. Insbesondere die Entwicklung von IoT-Geräten, die sicher genug sind, um für Firmennetzwerke zugelassen zu werden, ist sinnvoll. Und wenn man genau festlegt, was man an Unternehmensnetzwerken festmachen kann, ist die Abschreckung noch größer. Verschiedene andere schnelle und einfache Lösungen werden Sie ebenfalls viel weniger zum Ziel machen. Hier sind drei Beispiele.

Nehmen Sie zum Beispiel den DeepCover-Kryptographie-Controller MAXQ1061 von Maxim Integrated (Abbildung 1). Dieser Chip wurde als Begleitchip für kleine eingebettete Geräte entwickelt und verbraucht nur minimale Ressourcen. Die einfach zu verwendende und effiziente Lösung ist eine Alternative zu Chips, die auf dem TPM2.0-Standard basieren und sich nur schwer in einfache Systeme integrieren lassen, darunter auch viele für das IoT vorgesehene. Der MAXQ1061 wurde entwickelt, um die Authentizität, Vertraulichkeit und Integrität der Software-IP zu schützen. Zu den Anwendungen gehören IoT-Knoten, die Netzwerkgeräte, PLCs, industrielle Netzwerke und eingebettete Geräte verbinden.

Der MAXQ1061 unterstützt eine hochsichere Schlüsselspeicherung und vereinfacht die Zertifikatsverteilung. Seine High-Level-Funktionen rationalisieren SSLTLSDTLS-Implementierungen und er bietet mehrere Kommunikationsschnittstellen-Optionen für eine einfache Verbindung zu einem Host-Prozessor. Zu den unterstützten kryptografischen Algorithmen gehören AES, ECC, ECDSA-Signaturschema und SHA, und ein echter Zufallszahlengenerator kann für die On-Chip-Schlüsselerzeugung verwendet werden. Der MAXQ1061 bietet nur einen streng notwendigen Satz von 40 Befehlen, was dazu beiträgt, unnötige Komplexität zu vermeiden. Er bietet eine einfache Zugangskontrollrichtlinie und Funktionen, die den meisten Sicherheitsszenarien für IoT-Geräte entsprechen.

Als Weiterentwicklung der DeepCover-Technologie für Geräte wie IoT-Gateways und drahtlose Zugangspunkte tarnen die eingebetteten Sicherheitslösungen MAX32520-BNS+ DeepCover sensible Daten unter Schichten moderner physischer Sicherheitsschichten und bieten so eine verbesserte sichere Schlüsselspeicherung. Der MAX32520 bietet eine interoperable, sichere und kostengünstige Lösung für vertrauenswürdige eingebettete Systeme und Kommunikationsgeräte. Er enthält die physikalisch nicht klonbaren Funktionen (PUF) der ChipDNA-Technologie von Maxim zur Abwehr invasiver physischer Angriffe. ChipDNA erzeugt einen einzigartigen Ausgangswert, der über Zeit, Temperatur und Betriebsspannung wiederholbar ist, um alle gespeicherten Daten des Geräts einschließlich der Benutzer-Firmware kryptografisch zu sichern.

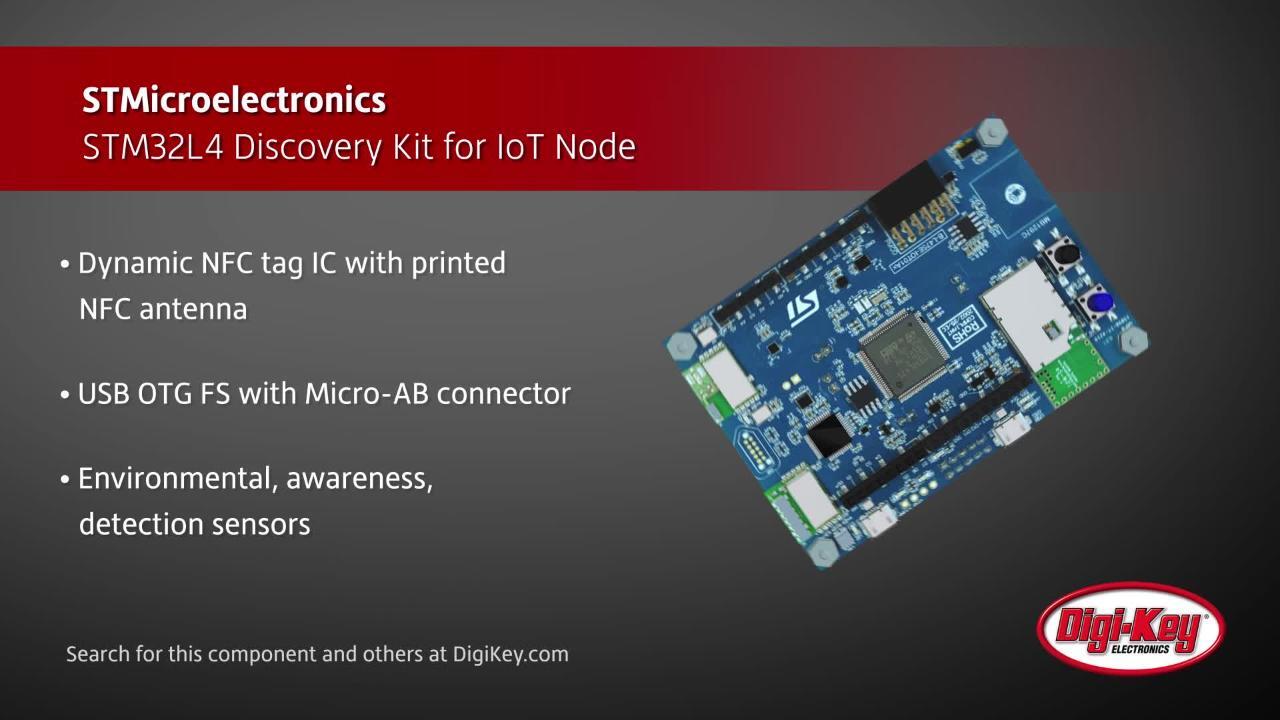

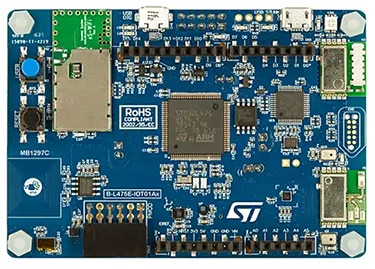

Abbildung 2: Das STM32L4 kombiniert Spannungsskalierung und Kommunikation mit extrem niedrigem Stromverbrauch für Anwendungen, die direkt mit Cloud-Servern verbunden sind. (Bildquelle: STMicroelectronics)

Abbildung 2: Das STM32L4 kombiniert Spannungsskalierung und Kommunikation mit extrem niedrigem Stromverbrauch für Anwendungen, die direkt mit Cloud-Servern verbunden sind. (Bildquelle: STMicroelectronics)

Eine weitere Lösung, die auf IoT-Randknoten abzielt, ist das IoT-Discovery-Kit STM32L4 von STMicroelectronics (Abbildung 2), das die Entwicklung von Anwendungen ermöglicht, die eine direkte Verbindung zu Cloud-Servern haben. Die MCU STM32L4 bietet eine dynamische Spannungsskalierung, die den Stromverbrauch mit dem Verarbeitungsbedarf und den stromsparenden Peripheriegeräten (LP UART, LP-Timer) in Einklang bringt. Zu den weiteren Merkmalen gehören 64-Mbit-Quad-SPI-Flash-Speicher, Bluetooth V4.1, ein programmierbares HF-Modul mit niedrigem Stromverbrauch im Sub-GHz-Bereich, ein Wi-Fi-Modul und ein dynamisches NFC-Tag mit gedruckter NFC-Antenne. Er bietet eine Mehrwegeabtastung mit extrem niedrigem Stromverbrauch, wie sie im ARM-Cortex-M4-Core-basierten STM32L4 zu finden ist, und verfügt über 1 Mbyte Flash-Speicher und 128 KByte SRAM.

Ergreifen Sie die Initiative

Es gibt eine Vielzahl von Geräten, die in Unternehmen, Privathaushalten und im Außendienst eingesetzt werden und nicht ausreichend (sprich: fast keine) Sicherheit bieten. Die Nachfrage nach leicht aktualisierbaren und sicheren IoT-Geräten, die nicht besonders leicht zu hacken sind, wächst exponentiell. Es ist ein Muss, Wege zur Umsetzung von Sicherheit zu finden, um nicht nur den Ruf des Benutzers, sondern auch den eigenen zu schützen.

Natürlich müssen nicht alle Entwürfe durch 20 Schichten der neuesten und größten Abschreckungsmittel verdeckt werden. Aber Sie sollten es den Bösewichten auch nicht zu einfach machen. Stattdessen sollten Sie einen sicheren Boot-Prozess implementieren, Schlüssel dort speichern, wo sie nicht darauf warten, abgegriffen zu werden, und den Speicher schützen. Machen Sie es so schwierig, wie Sie es auf der Grundlage Ihres Budgets können, und fügen Sie eine Dosis gesunden Menschenverstand hinzu.

Have questions or comments? Continue the conversation on TechForum, Digi-Key's online community and technical resource.

Visit TechForum