Common Website Vulnerabilities and How to Fix Them

Common Website Vulnerabilities and How to Fix Them

Web development opens the door to creating awesome tools, websites, and personal projects! However, it can be a bit overwhelming trying to figure out how to keep your site secure while building it.

Was ist Cybersicherheit und warum ist sie wichtig?

Was ist Cybersicherheit und warum ist sie wichtig?

Kleine Schritte können dazu beitragen, das Risiko von Cyberangriffen auf Peripheriegeräte zu verringern, die in der Regel Standardkennwörter oder veraltete Software verwenden.

How Hardware Gets Hacked (Part 3): Adopting the Attacker Mindset

How Hardware Gets Hacked (Part 3): Adopting the Attacker Mindset

Explore how attackers gather device info, map inputs, and uncover vulnerabilities using reconnaissance in embedded hardware security.

Einrichtung einer sicheren Hardware-Grundlage für die langfristige Einhaltung der CRA-Vorschriften

Datum der Veröffentlichung: 2026-04-08

Einrichtung einer sicheren Hardware-Grundlage für die langfristige Einhaltung der CRA-Vorschriften

Datum der Veröffentlichung: 2026-04-08

Erfahren Sie, wie Sie mit der sicheren Enklave (Secure Enclave) EdgeLock von NXP eine sichere Hardware-Grundlage für die langfristige Einhaltung der CRA-Vorschriften schaffen können.

How Hardware Gets Hacked (Part 2): On-boarding

How Hardware Gets Hacked (Part 2): On-boarding

Explore a hardware security workflow using firmware builds, simulation tools, serial commands, and automated tests for microcontroller systems.

Webinar - Warum Cybersicherheit in Sicherheitsgespräche gehört

Webinar - Warum Cybersicherheit in Sicherheitsgespräche gehört

Sicherheitskomponenten, die früher isoliert arbeiteten, kommunizieren jetzt über Netzwerke, was einen enormen Wert darstellt, aber auch Risiken mit sich bringt.

Erfüllung der Anforderungen des „Cyber Resilience Act“ mit einer Hardware-Vertrauensbasis (Root of Trust)

Erfüllung der Anforderungen des „Cyber Resilience Act“ mit einer Hardware-Vertrauensbasis (Root of Trust)

Der europäische Cyber Resilience Act (CRA) zielt darauf ab, die Sicherheit von Produkten mit digitalen Komponenten durch verbindliche Cybersicherheitsanforderungen zu verbessern.

Auswahl der richtigen Speicherarchitektur für Firmware-Sicherheit

Auswahl der richtigen Speicherarchitektur für Firmware-Sicherheit

Die Sicherheit der Firmware wird oft vernachlässigt. Daher ist die Wahl der Speicherarchitektur eine wichtige Entscheidung für den Aufbau einer überprüfbaren Vertrauenskette.

How Hardware Gets Hacked (Part 1)

How Hardware Gets Hacked (Part 1)

Learn how embedded systems face physical attacks, key fob risks, competition challenges, and common weaknesses in hardware security.

Beschleunigte IoT-Implementierung mit Multiprotokoll-Wireless-MCU-Modulen

Datum der Veröffentlichung: 2025-12-12

Beschleunigte IoT-Implementierung mit Multiprotokoll-Wireless-MCU-Modulen

Datum der Veröffentlichung: 2025-12-12

Erfahren Sie, wie Multiradio-Wireless-MCU-Module das Design, die Zertifizierung und den Einsatz von modernen Multiprotokoll-IoT-Geräten beschleunigen.

Viele Halbleiterproduktionsumgebungen verlassen sich auf eigenständige Softwaresicherheitssysteme, was zu einem Malware-Risiko über USB-Sticks oder Wartungs-PCs führt.

Verwendung optimierter IR-Emitter zur Minimierung von Leistungskompromissen

Verwendung optimierter IR-Emitter zur Minimierung von Leistungskompromissen

Moderne IR-Emitter bieten hohe Performance und konsistenten Betrieb, mit einer breiten Palette von Komponenten, die den Anwendungsprioritäten am besten entsprechen.

Implementierung einer Edge-KI-Drop-In-Lösung zur Verbesserung der drahtlosen zustandsbasierten Überwachung

Datum der Veröffentlichung: 2025-09-30

Implementierung einer Edge-KI-Drop-In-Lösung zur Verbesserung der drahtlosen zustandsbasierten Überwachung

Datum der Veröffentlichung: 2025-09-30

Eine Drop-in-Lösung mit Edge-KI ermöglicht den sofortigen Einsatz einer drahtlosen zustandsorientierten Überwachung mit Echtzeit-Benachrichtigung bei Schwingungsanomalien.

Nutzen Sie moderne analoge Frontends und Sicherheitsfunktionen, um die Vorteile der KI in medizinischen Einrichtungen zu nutzen

Datum der Veröffentlichung: 2025-09-24

Nutzen Sie moderne analoge Frontends und Sicherheitsfunktionen, um die Vorteile der KI in medizinischen Einrichtungen zu nutzen

Datum der Veröffentlichung: 2025-09-24

Der sich beschleunigende Trend zu medizinischen Tests und Bewertungen am Ort des Geschehens erfordert anspruchsvolle, anwendungsorientierte analoge Frontend- und Datensicherheits-ICs.

iWave-Telematiklösungen entsprechen den internationalen und EU-Cybersecurity-Standards

iWave-Telematiklösungen entsprechen den internationalen und EU-Cybersecurity-Standards

Mit der rasanten Ausbreitung von vernetzten Automobil- und Telematiksystemen ist die Cybersicherheit zu einem unverzichtbaren Faktor geworden - Telematikgeräte müssen von vornherein sicher sein.

Praktische Grundlagen der Vibrationsüberwachung mit VOYAGER4 für Ingenieure

Datum der Veröffentlichung: 2025-09-18

Praktische Grundlagen der Vibrationsüberwachung mit VOYAGER4 für Ingenieure

Datum der Veröffentlichung: 2025-09-18

Das Evaluierungskit zur drahtlosen Vibrationsüberwachung unterstützt die zustandsabhängige Überwachung von Motoren in Robotern, Pumpen, Ventilatoren, Windturbinen und anderen Systemen.

Flexible AFE-, Motorsteuerungs- und Authentifizierungs-ICs für die Entwicklung von örtlichen Diagnosesystemen

Datum der Veröffentlichung: 2025-04-22

Flexible AFE-, Motorsteuerungs- und Authentifizierungs-ICs für die Entwicklung von örtlichen Diagnosesystemen

Datum der Veröffentlichung: 2025-04-22

Entwickler benötigen flexible und anwendungsorientierte analoge Frontend-, Motorsteuerungs- und Authentifizierungs-ICs, um die Vorteile medizinischer örtlicher Diagnosesysteme zu nutzen.

Webinar - Richtlinien zur Cybersicherheit: Ein Wendepunkt

Webinar - Richtlinien zur Cybersicherheit: Ein Wendepunkt

Halten Sie sich auf dem Laufenden über die neuesten Entwicklungen im Bereich der Cybersicherheit, einschließlich der neuesten Vorschriften und Gesetze zur Festlegung von Sicherheitsstandards für digitale Produkte.

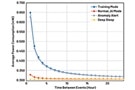

Edge-KI verlängert die Batterielebensdauer bei der drahtlosen Motorüberwachung

Datum der Veröffentlichung: 2025-03-27

Edge-KI verlängert die Batterielebensdauer bei der drahtlosen Motorüberwachung

Datum der Veröffentlichung: 2025-03-27

Erfahren Sie, wie Sie mit Edge-KI die Batterielebensdauer in drahtlosen Motorüberwachungsanwendungen verlängern können.

The Hacksmith: The Ultimate Security Drone System at H.E.R.C.

The Hacksmith: The Ultimate Security Drone System at H.E.R.C.

Discover how Hacksmith Industries built the ultimate autonomous security drone system at H.E.R.C., featuring drones, robot dogs, and AI-driven turrets.