Einrichtung einer sicheren Hardware-Grundlage für die langfristige Einhaltung der CRA-Vorschriften

Zur Verfügung gestellt von Nordamerikanische Fachredakteure von DigiKey

2026-04-08

Der Cyber Resilience Act (CRA) der Europäischen Union (EU) hat die Cybersicherheit grundlegend von einem nachträglichen Gedanken zu einem zentralen architektonischen Anliegen für Produkte mit digitalen Elementen gemacht. Da die vollständige Durchsetzung der Vorschriften im Jahr 2027 beginnt, müssen sich Entwickler ihrer Verantwortung im Rahmen dieser Rechtsvorschriften bewusst sein. Sie können dann die geeignete Verarbeitungshardware auswählen, um diese Aufgaben während des gesamten Lebenszyklus eines eingebetteten Produkts zu erfüllen. Die richtige Hardware ermöglicht eine „eigensichere“ Architektur, die ein kontinuierliches Schwachstellenmanagement unterstützt, z. B. durch Over-the-Air-Updates (OTA).

Dieser Artikel gibt einen kurzen Überblick über die CRA-Anforderungen und untersucht die Technologie der sicheren Enklave als Grundlage für die Isolierung sensibler Daten und die Verwaltung einer Hardware-Vertrauensbasis (RoT, Root of Trust) zur Gewährleistung der Geräteintegrität. Anschließend werden Mikrocontroller-Einheiten (MCUs) und Anwendungsprozessoren von NXP Semiconductors vorgestellt, die als Grundlage für eine CRA-ausgerichtete Lösung dienen können, und es wird eine praktische Implementierung demonstriert.

Die Verpflichtungen zur Cybersicherheit ändern sich

Gemäß der CRA trägt der Hersteller die volle rechtliche Verantwortung für die Einhaltung der Vorschriften. Zusammengefasst verlangt die CRA vom Hersteller folgendes:

- Den Schutz der Geräte vor Manipulationen und Gewährleistung der Softwareintegrität ab dem ersten Start

- Einen Support-Zeitraum von mindestens fünf Jahren oder die erwartete Lebensdauer des Produkts, falls diese kürzer ist, mit kontinuierlichem Schwachstellenmanagement und regelmäßigen Sicherheitsupdates

- Verfügbarkeit von Updates und aktueller technischer Dokumentation für 10 Jahre oder für die Dauer eines längeren Supportzeitraums

- Festlegung eines Enddatums für die Unterstützung von Produkten bei der Markteinführung

- Meldung aktiv ausgenutzter Sicherheitsschwachstellen an das nationale Computer Security Incident Response Team (CSIRT) und die Agentur der Europäischen Union für Cybersicherheit (ENISA) innerhalb von 24 Stunden, mit detaillierter Berichterstattung innerhalb von 72 Stunden und einem Abschlussbericht innerhalb von 14 Tagen

- Zertifizierung von Spezialprodukten durch Dritte im Rahmen der CRA-Kennzeichnungen „wichtig“ (Klasse I und II) und „kritisch“.

- Unterzeichnung einer formellen Konformitätserklärung (DoC), die es den Herstellern erlaubt, das CE-Zeichen (Conformité Européenne) für den EU-Marktzugang zu verwenden

Im Mittelpunkt der verbindlichen Praktiken der CRA steht die Verpflichtung, die Integrität der Geräte zu gewährleisten und aufrechtzuerhalten, angefangen bei der Schaffung einer sicheren Hardwaregrundlage für jedes Produkt. Die CRA legt zwar keinen spezifischen Rahmen fest, aber die Technologie der sicheren Enklave bietet den Entwicklern eine zuverlässige Möglichkeit, diese verbindliche Verpflichtung zu erfüllen.

Wie die Technologie der sicheren Enklave die Firmware-Authentifizierung unterstützt

Eine sichere Enklave (Abbildung 1), die in der Regel in einem größeren System-on-Chip (SoC) enthalten ist, ist ein sicheres Hardware-Subsystem, das Software-Verifikationsressourcen (z. B. Verschlüsselungscodes) erzeugt, speichert und verwaltet und eine Hardware-RoT für das System bereitstellt. Durch die Isolierung dieser Ressourcen vom Rest des Geräts können sich Entwickler vor unberechtigtem Zugriff schützen. Das gesamte System kann dann durch einen sicheren Bootvorgang vor nicht autorisierter Software geschützt werden.

Abbildung 1: Eine sichere Enklave richtet eine Hardware-RoT ein, anhand derer jede Stufe des Bootvorgangs als authentisch überprüft werden kann, um die Systemintegrität zu gewährleisten. (Bildquelle: Brandon Lewis)

Abbildung 1: Eine sichere Enklave richtet eine Hardware-RoT ein, anhand derer jede Stufe des Bootvorgangs als authentisch überprüft werden kann, um die Systemintegrität zu gewährleisten. (Bildquelle: Brandon Lewis)

Der Startvorgang beginnt innerhalb der sicheren Enklave, wo das RoT in jeder Phase des Hochfahrens der sicheren Firmware die Signaturen validiert, um sicherzustellen, dass das sichere Teilsystem nicht kompromittiert worden ist. Bei einer Fehlanpassung wird der Bootvorgang abgebrochen, da der RoT die Integrität der Bootsequenz nicht überprüfen kann. Dies ist der erste Schritt zum Schutz des Hauptsystems vor Manipulationen.

Bei jeder nachfolgenden Boot-Phase verifiziert die sichere Enklave dann die Signaturen mit Hilfe von öffentlichen Schlüsseln, die in der Hardware-RoT verankert sind. Die Verifizierung stellt sicher, dass nur authentischer, vom Hersteller signierter Code ausgeführt wird. Wenn also die Überprüfung in irgendeiner Phase fehlschlägt, bricht das Hauptsystem entweder den Start ab oder läuft mit eingeschränkter Funktionalität, wodurch potenzielle Bedrohungen isoliert werden.

Da die langfristige Einhaltung der CRA-Vorschriften auch regelmäßige Aktualisierungen während des gesamten Lebenszyklus eines Produkts erfordert, ist ein sicheres Booten unerlässlich, um zu überprüfen, ob jeder Patch echt ist. Dies gilt insbesondere für OTA-Updates, bei denen die Installation häufig automatisch erfolgt. Eine sichere Enklave ist ein grundlegendes Element der sicheren Boot-Vertrauenskette. Die Entwickler profitieren also von hochentwickelten Hardwarekomponenten, die dieses Subsystem enthalten.

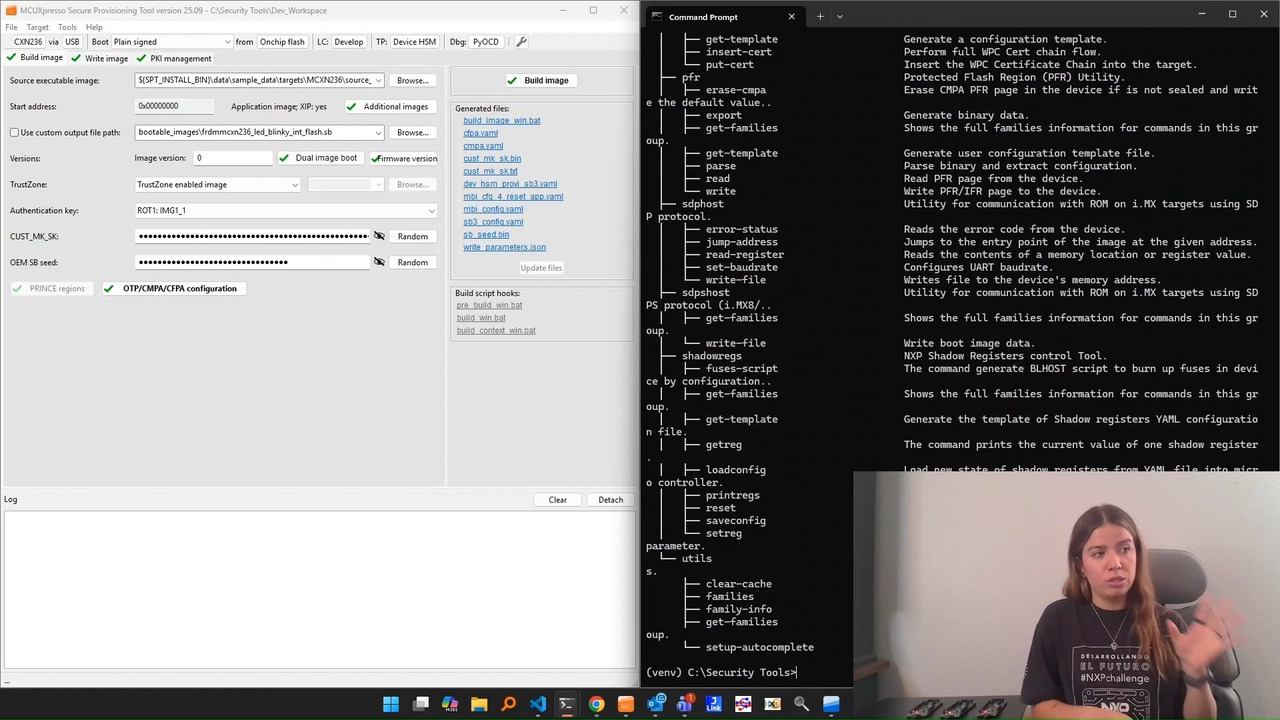

Eine leistungsstarke MCU, die Sicherheit durch Design unterstützt

Bei der Entwicklung von CRA-konformen Produkten bieten die Mikrocontroller der Serie MCX N (Abbildung 2) von NXP ein dediziertes, sicheres Subsystem sowie eine Dual-Arm®-Cortex®-M33-Architektur mit integrierter NPU (Neural Processing Unit) für die KI-Verarbeitung am Netzwerkrand. Der stromsparende Betrieb bis hinunter zu 57 Mikroampere pro Megahertz (µA/MHz) ermöglicht eine lange Betriebsdauer in batteriebetriebenen Designs und bietet zusätzliche Energiesparmodi, die die Stromaufnahme auf bis zu 2 µA reduzieren.

Das sichere EdgeLock-Subsystem von NXP funktioniert wie eine sichere Enklave. Zusätzlich zu den Modulen zur Erkennung von Störungen und Manipulationen zur Verhinderung von Hardware-Exploits bietet das EdgeLock-Subsystem mehrere Maßnahmen zur Wahrung der Software-Integrität, darunter:

- Ein Debug-Authentifikator zur Verhinderung von unberechtigtem Zugriff

- Kryptographie mit öffentlichem Schlüssel (PKC), mit AES-256- und ECC-256-Modulen für die Verschlüsselung, SHA-512 für kryptographisches Hashing und einem PRINCE-Modul für Blockchiffrierung mit niedriger Latenz

- Eine auf SRAM basierende physikalische, nicht klonbare Funktion (PUF) zur Erzeugung einer geräteeigenen Kennung und zur Ableitung von Schlüsseln zur Unterstützung einer unveränderlichen Hardware-RoT

Abbildung 2: Zusätzlich zum CRA-ausgerichteten EdgeLock-Subsystem verfügen die MCX-MCUs N94x von NXP über eine breite Palette von Schnittstellen, die für viele verschiedene Anwendungen geeignet sind. (Bildquelle: NXP)

Abbildung 2: Zusätzlich zum CRA-ausgerichteten EdgeLock-Subsystem verfügen die MCX-MCUs N94x von NXP über eine breite Palette von Schnittstellen, die für viele verschiedene Anwendungen geeignet sind. (Bildquelle: NXP)

Für zusätzlichen Schutz verfügen die MCX-MCUs N94x über Arm TrustZone für sichere Ausführungsumgebungen und eine Echtzeituhr (RTC) mit Anti-Tamper-Pins zum Schutz zeitbasierter Sicherheitsmechanismen. Sichere DMA-Controller (Direct Memory Access), eine MPU (Memory Protection Unit) und ECC-RAM (Error Correction Code) sind ebenfalls vorhanden, um Speichermissbrauch zu verhindern. Die MCX-MCUs N94x bieten zwei Varianten, die es Entwicklern ermöglichen, den Speicherbedarf für eine bestimmte Anwendung zu skalieren: Der MCXN946VDFT integriert 1 Megabyte (MByte) Flash und 352 Kilobyte (KByte) SRAM in einem 184-Pin-VFBGA-Gehäuse, während der MCXN947VDFT 2 MByte Flash und 512 KByte SRAM in einem 172-Pin-HDQFP-Gehäuse bietet.

Zusätzlich zu den Sicherheits- und Speicherfunktionen bieten die MCX-MCUs N94x digitale und analoge I/O, Mensch-Maschine-Schnittstellen (HMIs) und Subsysteme zur Motorsteuerung. In Kombination mit einem Betriebstemperaturbereich von -40°C bis +125°C ermöglichen diese Eigenschaften eine Vielzahl von CRA-konformen Produktdesigns, einschließlich industrieller Automatisierungsgeräte, intelligenter Geräte, Elektrowerkzeuge und medizinischer Geräte.

Bei der Entwicklung von Anwendungen mit den MCX-MCUs N94x bietet das Evaluierungsboard FRDM-MCXN947 (Abbildung 3) einen effektiven Ausgangspunkt. Es verfügt über zahlreiche Anschlussmöglichkeiten, darunter Ethernet- und USB-Typ-C-Ports sowie Erweiterungssteckleisten, die eine schnelle Anwendungsentwicklung mit vertrauten Tools ermöglichen. NXP stellt außerdem Ressourcen wie den Expansion Board Hub und den Application Code Hub zur Verfügung, um Teams bei der Auswahl kompatibler Hardware und der Programmierung mit MCUXpresso zu unterstützen.

Abbildung 3: Das Evaluierungsboard FRDM-MCXN947 ermöglicht ein schnelles Prototyping von CRA-kompatiblen Systemen. (Bildquelle: NXP)

Abbildung 3: Das Evaluierungsboard FRDM-MCXN947 ermöglicht ein schnelles Prototyping von CRA-kompatiblen Systemen. (Bildquelle: NXP)

NXP EdgeLock für eingebettete Linux-Anwendungen

NXP hat seine energieeffizienten Anwendungsprozessoren der Serie i.MX 93 (Abbildung 4) ebenfalls mit einer sicheren EdgeLock-Enklave ausgestattet. Diese bieten eine ähnliche Bandbreite an Hochleistungsperipherie wie die MCX-MCUs N94x und kombinieren einen einzelnen Cortex-M33-Kern mit zwei Linux-fähigen Arm-Cortex-A55-Anwendungskernen.

Abbildung 4: Die Anwendungsprozessoren i.MX 93 kombinieren EdgeLock mit einem Cortex-M33- und zwei Cortex-A55-Kernen und bilden so eine sichere Grundlage für eingebettete Linux-Systeme. (Bildquelle: NXP Semiconductors)

Abbildung 4: Die Anwendungsprozessoren i.MX 93 kombinieren EdgeLock mit einem Cortex-M33- und zwei Cortex-A55-Kernen und bilden so eine sichere Grundlage für eingebettete Linux-Systeme. (Bildquelle: NXP Semiconductors)

Wie bei den MCX-MCUs N94x umfasst die sichere EdgeLock-Enklave der Anwendungsprozessoren i.MX 93 eine Manipulationserkennung und kryptografische Module. Eine eigene sichere Uhr (zur Verhinderung von zeitbasierten Exploits) und ein eFuse-Schlüsselspeicher dienen ebenfalls der Hardware-RoT. Auch hier wird der größere Systemspeicher durch ECC-RAM und eine MPU innerhalb des Echtzeit-Subsystems geschützt. Sowohl die Cortex-A- als auch die Cortex-M-Kerne verfügen über Arm TrustZone für eine sichere Software-Partitionierung, die zusätzlich durch einen Trusted Resource Domain Controller (TRDC) unterstützt wird.

NXP stellt nicht nur i.MX-93-Bausteine für kommerzielle, automobile und industrielle Temperaturbereiche her, sondern bietet auch skalierbare Rechenoptionen für ein breites Spektrum von Anwendungen. Der MIMX9351DVVXMAB verfügt beispielsweise über einen einzelnen Cortex-A55-Kern, der mit bis zu 1,7 Gigahertz (GHz) läuft, und eine NPU, die leistungsstarke Edge-KI-Anwendungen wie Smart-Home-Hubs unterstützt. Im Gegensatz dazu bietet der MIMX9302DVVXDAB zwei Cortex-A55-Kerne, die mit bis zu 900 MHz laufen, und verzichtet auf die optionale NPU, was ihn zu einer Allzweck-Computerlösung macht, die für digitale Informationskioske und Sicherheitssysteme mit mehreren Kameras geeignet ist. Andere Kombinationen dieser Ressourcen sind verfügbar.

Um die Entwicklung mit den Anwendungsprozessoren i.MX 93 zu beschleunigen, verfügt das Evaluierungsboard MCIMX93-QSB (Abbildung 5) über mehrere physische Anschlüsse für die Programmierung, Vernetzung und Systemerweiterung. Dazu gehören Ethernet- und USB-Typ-C-Anschlüsse, Erweiterungssteckleisten und ein M.2-Key-E-Steckplatz. Das Board wird durch i.MX-Software und Entwicklungstools unterstützt.

Abbildung 5: Das Evaluierungsboard MCIMX93-QSB und die unterstützende Software beschleunigen die Entwicklung von i.MX-93-Anwendungen. (Bildquelle: NXP Semiconductors)

Abbildung 5: Das Evaluierungsboard MCIMX93-QSB und die unterstützende Software beschleunigen die Entwicklung von i.MX-93-Anwendungen. (Bildquelle: NXP Semiconductors)

Zur weiteren Stärkung der Gerätesicherheit im Einklang mit den Support-Verpflichtungen der CRA bietet der Cloud-Service EdgeLock 2GO von NXP Entwicklern sichere OTA-Updates, Code-Signierung sowie Zertifikats- und Schlüsselverwaltung während des gesamten Lebenszyklus eines Geräts. Durch die native Integration in EdgeLock-gesicherte Geräte vervollständigt er die Grundlage für eine umfassende Sicherheitsstrategie, die die langfristige Einhaltung der CRA-Richtlinien unterstützt.

Fazit

Die CRA der EU wird die Entwicklung digitaler Produkte auf Jahre hinaus beeinflussen, aber die Entwickler müssen sie jetzt verstehen, um die Frist einzuhalten. Bei der Entwicklung von CRA-ausgerichteten Produkten bieten Komponenten wie die MCX-MCUs N94x und die Anwendungsprozessoren i.MX 93 von NXP eine robuste Hardware-Sicherheitsgrundlage über eine sichere EdgeLock-Enklave und zusätzliche Hardware-Sicherheitsmaßnahmen. Mit EdgeLock 2GO können Entwicklungsteams ihr Engagement für die langfristige Einhaltung der CRA-Richtlinien und für sichere Produkte in dieser sich verändernden Gesetzeslandschaft weiter verstärken.

Haftungsausschluss: Die Meinungen, Überzeugungen und Standpunkte der verschiedenen Autoren und/oder Forumsteilnehmer dieser Website spiegeln nicht notwendigerweise die Meinungen, Überzeugungen und Standpunkte der DigiKey oder offiziellen Politik der DigiKey wider.