Lieferketten bieten Hackern ein lohnendes Ziel

Cybersicherheit sollte ein Thema sein, das uns Beschaffer und Mitarbeiter der Lieferkette nachts wach hält. Es ist verlockend, dies den Informationstechnikern zu überlassen, aber die Realität sieht so aus, dass mit der zunehmenden Erkenntnis, dass die Lieferkette ein wichtiger Dreh- und Angelpunkt in den meisten Unternehmen und insbesondere bei Elektronikherstellern ist, bösartige Akteure die Lieferkette immer häufiger als lukratives Ziel ins Visier nehmen werden.

Es wird auch einen Dominoeffekt geben: Investoren werden sich Sorgen um die Cybersicherheit und deren Überprüfung machen, und Unternehmen werden diese Bedenken auch durch mehrere Ebenen in der Lieferkette weitergeben müssen, um sicherzustellen, dass ein nachgelagertes Ereignis nicht das Geschäft mit Transport-, Logistik-, Lieferanten- oder Zuliefererpartnern abwürgt.

Vermessen des Marktes

Die Marktzahlen bestätigen dies. Research and Markets prognostiziert in einem Bericht vom Januar 2023, dass der globale Markt für Sicherheit in der Lieferkette von geschätzten 2,0 Milliarden Dollar im Jahr 2022 bis 2027 auf 3,5 Milliarden Dollar anwachsen wird, bei einer durchschnittlichen jährlichen Wachstumsrate (CAGR) von 11 Prozent.1 Diese Zahlen berücksichtigen die Einstellung professioneller Sicherheitsanalysten und anderer professioneller Dienstleistungen, einschließlich Support und Wartung, Schulung und Ausbildung. Auch wenn es für kleinere Unternehmen schwierig sein mag, ein Budget für Cybersicherheit bereitzustellen, sind die Auswirkungen auf Unternehmen jeder Größe erheblich: mehr Transparenz und weniger Risiko in einem Markt, in dem Angriffe immer häufiger werden.

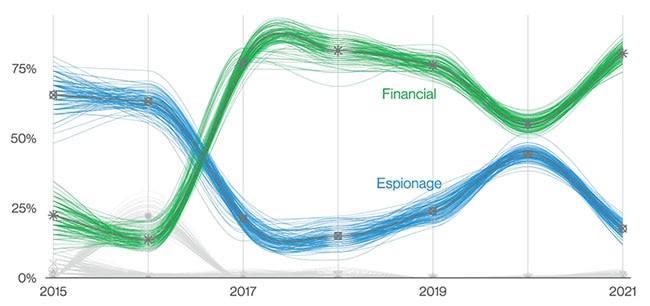

Der Verizon Data Breach Report 2022,2 der seit 2008 Vorfälle im Bereich der Cybersicherheit verfolgt, stellte fest, dass die Lieferkette für 62 Prozent der 7013 identifizierten Vorfälle von Systemeinbrüchen verantwortlich war - einschließlich sozialer, Malware- und Hacking-Angriffe. Die überwiegende Mehrheit dieser Angriffe (93 Prozent) war finanziell motiviert, und fast ein Drittel beinhaltete eine bestätigte Datenweitergabe.

Abbildung 1: Motive für Vorfälle in der verarbeitenden Industrie im Zeitverlauf. Mehr als in der Vergangenheit sind Hacker auf der Suche nach finanziellen Gewinnen, indem sie Angriffe auf den Fertigungssektor starten. Zunehmend sind Denial-of-Service-Angriffe (DoS) der häufigste Vorfall. Während DoS-Angriffe im Bericht von 2018 zunächst ihren Höhepunkt erreichten (über 40 % der Vorfälle), haben sie seit 2019 zugenommen und machen nun etwa 70 % der Vorfälle aus. (Bildquelle: Verizon)

Abbildung 1: Motive für Vorfälle in der verarbeitenden Industrie im Zeitverlauf. Mehr als in der Vergangenheit sind Hacker auf der Suche nach finanziellen Gewinnen, indem sie Angriffe auf den Fertigungssektor starten. Zunehmend sind Denial-of-Service-Angriffe (DoS) der häufigste Vorfall. Während DoS-Angriffe im Bericht von 2018 zunächst ihren Höhepunkt erreichten (über 40 % der Vorfälle), haben sie seit 2019 zugenommen und machen nun etwa 70 % der Vorfälle aus. (Bildquelle: Verizon)

Sicher bleiben

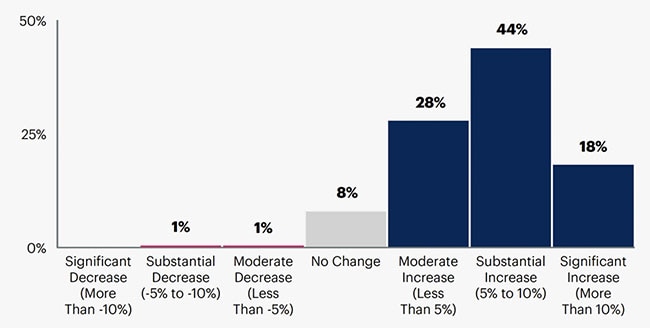

Cyberkriminellen einen Schritt voraus zu sein, ist zweifellos nicht einfach, aber die meisten Unternehmen planen, in diese Bemühungen zu investieren. Einem kürzlich erschienenen Gartner-Bericht zufolge bedeutet dies häufig die Überprüfung von Partnern, einschließlich Lieferanten, Vertragsherstellern und Logistikpartnern. Tatsächlich erwähnten 65 Prozent der Befragten Audits, während viele auch auf Risikomanagement-Tools für ihre IT-Anbieter (40 Prozent) oder die Lieferkette (39 Prozent) hinwiesen.3 Die große Mehrheit der Unternehmen gibt an, dass sie ihre Ausgaben für die Cybersicherheit der Lieferkette erhöhen werden, wobei 63 Prozent sagen, dass diese Investitionen erheblich oder sehr erheblich sein werden (Abbildung 2).

Abbildung 2: Veränderungen bei den Ausgaben für Cybersicherheit in der Lieferkette im Jahresvergleich. Neun von zehn Unternehmen beabsichtigen, ihre Ausgaben für die Sicherheit der Lieferkette im kommenden Jahr zu erhöhen - und nur zwei Prozent planen, ihren Fokus zu verringern. Das Ziel dieser Organisationen ist es, den manuellen Ansatz von Bewertungen, Audits und Validierungen so weit wie möglich zu automatisieren, um die Wirtschaftlichkeit und Effektivität ihrer Bemühungen zu erhöhen. (Bildquelle: Gartner)

Abbildung 2: Veränderungen bei den Ausgaben für Cybersicherheit in der Lieferkette im Jahresvergleich. Neun von zehn Unternehmen beabsichtigen, ihre Ausgaben für die Sicherheit der Lieferkette im kommenden Jahr zu erhöhen - und nur zwei Prozent planen, ihren Fokus zu verringern. Das Ziel dieser Organisationen ist es, den manuellen Ansatz von Bewertungen, Audits und Validierungen so weit wie möglich zu automatisieren, um die Wirtschaftlichkeit und Effektivität ihrer Bemühungen zu erhöhen. (Bildquelle: Gartner)

Gartner identifizierte den erweiterten Einsatz von Automatisierung und Tools als Schlüsselfaktoren für diesen Trend. „Die Führungskräfte, mit denen wir gesprochen haben, äußerten den Wunsch, von der Reaktion und Wiederherstellung nach einer bekannten Bedrohung zu einer kontinuierlichen und vorausschauenden Überwachung der Bedrohung überzugehen“, heißt es in dem Bericht. „Sie wollen auch die Minderung von Cyber-Risiken tiefer in ihre Lieferketten einbeziehen.“

Schwer zu vermitteln

Die Ausgaben für die Cybersicherheit sind jedoch nur ein Teil des Problems. Derzeit klafft eine große Lücke zwischen der Nachfrage und dem Angebot an Fachkräften im Bereich der Cybersicherheit. Im Oktober letzten Jahres bezifferte das Weiße Haus das Defizit auf 700.000 Arbeitskräfte.4 In den USA räumt die derzeitige Regierung der Cybersicherheit Priorität ein, insbesondere in Bezug auf die Aufstockung der Zahl der Cyber-Arbeitskräfte, die Cyber-Schulung und -Ausbildung sowie das digitale Bewusstsein. Global gesehen ist das Problem sogar noch beängstigender. Die (ISC)² Cybersecurity Workforce Study beziffert die weltweite Arbeitskräftelücke auf 3,4 Millionen Menschen.5 Neben der oben erwähnten Automatisierung (die es Unternehmen ermöglicht, mit weniger Mitarbeitern mehr zu erreichen) gibt es einige Strategien, die helfen können, die Lücke zu schließen:

- Ein Arbeitgeber der Wahl sein, der flexible Arbeitsbedingungen bietet

- Investitionen in mehr Schulungen und Zertifizierungen für bestehende Mitarbeiter

- Nutzung von Outsourcing- und Dienstleistungsanbietern zur Durchführung einiger Aktivitäten

Vorfälle im Bereich der Cybersicherheit machen Schlagzeilen und schaden der Marke eines Unternehmens und verursachen Kosten in Millionenhöhe. Da das Profil und die Bedeutung von Lieferkettenaktivitäten weiter zunehmen, ist es unerlässlich, eine umfassende und tiefgreifende Cybersicherheitsstrategie zu entwickeln. Automatisierung und Technologie werden entscheidende Instrumente sein, und die strategische Einstellung und Schulung von Mitarbeitern wird ebenfalls zur Sicherheit der Lieferkette beitragen.

Referenzen:

2: https://www.verizon.com/business/resources/reports/dbir/

3: https://www.gartner.com/en/supply-chain/trends/supply-chain-cybersecurity

Have questions or comments? Continue the conversation on TechForum, Digi-Key's online community and technical resource.

Visit TechForum