OEMs müssen in die Cybersicherheit der Lieferkette investieren

Nahezu jeder Wirtschaftszweig weltweit ist im Visier von Cyberkriminellen. Zu den potenziellen Gewinnen gehören Geld, Rechenleistung sowie Unternehmens- und Kundendaten. Die Elektronik-Lieferkette ist besonders anfällig, weshalb die Cybersicherheit für uns alle höchste Priorität haben sollte.

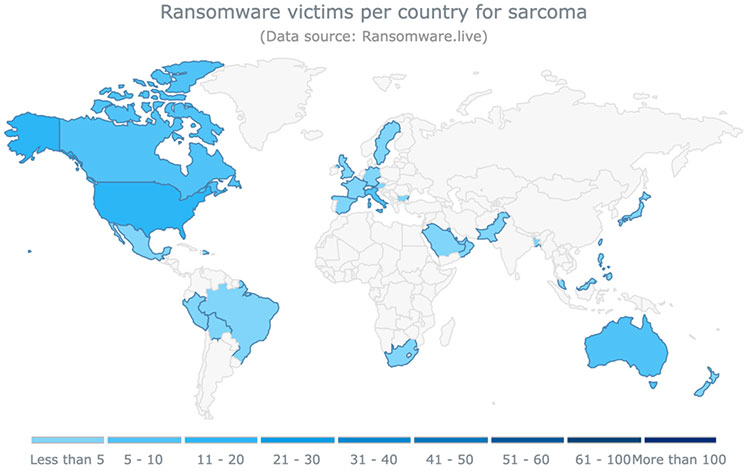

Hier ist ein Beispiel: Im Februar 2025 wurde Unimicron, ein Leiterplattenhersteller in Taiwan, von der Ransomware-Gruppe Sarcoma angegriffen.1 Der Gruppe werden 83 Cyberangriffe zwischen Juli 2024 und März 2025 zugeschrieben (Abbildung 1).2 Als Teil der Unimicron-Infiltration veröffentlichten die Cyberkriminellen Beispiele von Dateien, die angeblich während des Einbruchs aus den Systemen des Unternehmens gestohlen wurden, und drohten damit, alle 377 GByte an SQL-Dateien und Dokumenten mit Unternehmensdaten preiszugeben, falls die Organisation ihre Lösegeldforderung nicht bezahlen würde.

Abbildung 1: Sarcoma hat es mit Ransomware-Angriffen auf Organisationen in aller Welt abgesehen, darunter auch auf Produktions- und Technologieunternehmen. Bislang konzentrierten sich die Angriffe auf Nordamerika und Europa. (Bildquelle: Ransomware.live)

Abbildung 1: Sarcoma hat es mit Ransomware-Angriffen auf Organisationen in aller Welt abgesehen, darunter auch auf Produktions- und Technologieunternehmen. Bislang konzentrierten sich die Angriffe auf Nordamerika und Europa. (Bildquelle: Ransomware.live)

Das wachsende Problem

Ein Bericht von Cybersecurity Ventures aus dem Jahr 2025 sagt voraus, dass die Kosten der Cyberkriminalität im Jahr 2025 10,5 Billionen USD erreichen werden, gegenüber 3 Billionen USD im Jahr 2015.3 Eine Quelle von Gartner schätzt, dass allein die Kosten für Angriffe auf die Software-Lieferkette von 46 Milliarden USD im Jahr 2023 auf 138 Milliarden USD im Jahr 2031 steigen werden.4

Auch die Kosten einer Sicherheitsverletzung steigen. IBM Research schätzt, dass die durchschnittlichen Kosten einer Verletzung der Cybersicherheit bei 4,88 Millionen USD liegen.5 Dies würde nur die harten Kosten umfassen, ohne die potenziellen weichen Kosten, wie z. B. die Markenerosion, zu berücksichtigen.

Analysten und Experten nennen eine Vielzahl von Gründen für den raschen Anstieg der Internetkriminalität:

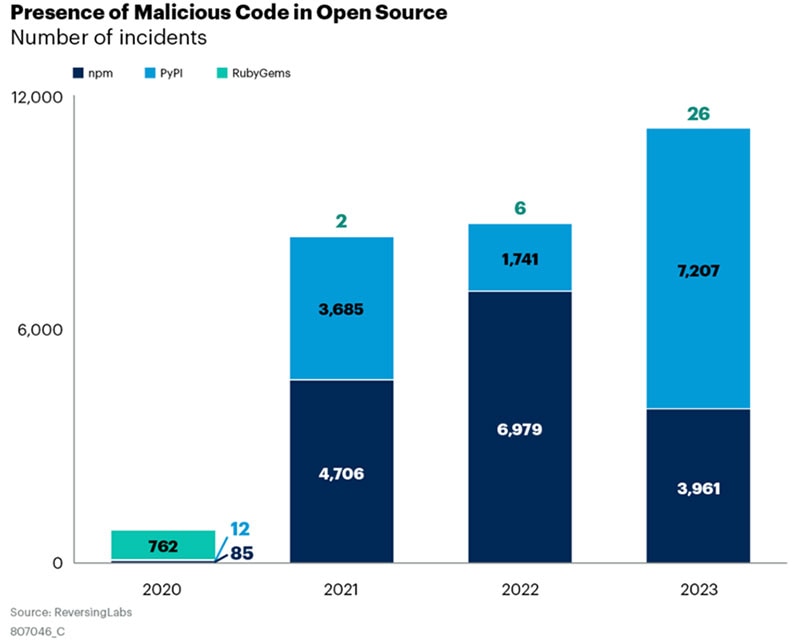

- Unternehmen sind zunehmend von Software abhängig: In der Elektronikindustrie verließen sich die Unternehmen früher auf selbst entwickelte Anwendungen, die eine schützende Mauer bildeten. Heute greifen die meisten Unternehmen auf Software von Drittanbietern und Open-Source-Anwendungen zurück, was es böswilligen Akteuren ermöglicht, bösartigen Code einzuschleusen und Unheil anzurichten (Abbildung 2).

- Immer mehr Arbeitnehmer arbeiten dezentral oder hybrid: Da immer mehr Mitarbeiter von zu Hause aus oder an verschiedenen Standorten arbeiten, hat die Zunahme potenzieller Angriffsflächen die Schwachstellen erhöht.

- Das Internet der Dinge (IoT) und die Cloud verbreiten sich immer weiter: IoT-Geräte und die Cloud-Infrastruktur sind zwar hilfreich, bieten aber auch mehr Angriffspunkte für Angreifer.

- Die Angreifer werden immer raffinierter: Staatlich gesponserte Gruppen und Ransomware-Angreifer setzen immer raffiniertere Techniken ein, um Unternehmen anzugreifen.

Abbildung 2: Die Abbildung zeigt einen Überblick über die zunehmende Zahl bösartiger Komponenten, die in Open-Source-Abhängigkeiten entdeckt wurden. (Bildquelle: Gartner)

Abbildung 2: Die Abbildung zeigt einen Überblick über die zunehmende Zahl bösartiger Komponenten, die in Open-Source-Abhängigkeiten entdeckt wurden. (Bildquelle: Gartner)

Vier Möglichkeiten, die Sicherheit in den Vordergrund zu stellen

Angreifer werden immer schlauer, daher müssen Unternehmen stets wachsam sein. Cybersicherheit ist wie ein gigantisches Risikospiel: Unternehmen bauen Schutzmaßnahmen für Daten und Unternehmenssysteme auf, und böswillige Akteure finden neue Wege, um das System zu infiltrieren. Unternehmen sollten ihre Verfahren und Technologien regelmäßig überprüfen, um den Angreifern einen Schritt voraus zu sein oder es ihnen zumindest so schwer zu machen, dass sie sich ein anderes Ziel suchen. Portale und Netze müssen gesichert und mit Backups versehen werden. Dokumente, sowohl digitale als auch physische, müssen geschützt werden.

Eine Cybersicherheitsversicherung muss im Budget enthalten sein. Es mag verlockend sein, ein Risiko einzugehen, um Kosten zu sparen, aber die Versicherungskosten sind im Vergleich zu den Kosten einer Datenschutzverletzung minimal. Diese Deckung hilft Organisationen, die Anwaltskosten und die Kosten für den Umgang mit einer Datenschutzverletzung zu decken. Sie kann sogar die Kosten für den Verlust von Kunden oder die Produktivität der Arbeitnehmer erstatten. Im Jahr 2024 gaben Unternehmen laut Embroker durchschnittlich zwischen 1200 und 7000 USD pro Jahr für eine Cyberversicherung aus, wobei der Mittelwert bei etwa 2000 USD pro Jahr lag.6 Wie nicht anders zu erwarten, schwankten die Preise für Cyberversicherungen und erreichten im Jahr 2022 einen Höchststand. Diese Kosten sind seither gesunken.

Eine weitere wichtige Strategie ist ein Sicherheitsaudit der Organisation. Ein ethischer oder „White Hat“-Hacker kann Penetrationstests durchführen, um festzustellen, wo Ihr aktuelles System anfällig ist, und Lücken finden, bevor die kriminellen „Black Hat“-Hacker sie finden.

Und schließlich sollten Sie sicherstellen, dass Ihr Unternehmen die Bedeutung von Investitionen in die Cybersicherheit versteht. Für diese Bemühungen sollte im Haushalt ein Posten vorgesehen werden, um die Investitionen Jahr für Jahr zu erhöhen.

Die Realität einer modernen Elektronik-Lieferkette besteht darin, dass die Unternehmen global verteilt sind, ebenso wie die Bedrohungen, denen sie ausgesetzt sind. Datenschutzverstöße und die damit verbundenen Kosten in Form von Zeit, Geld, Reputation und Konformitätsrisiken nehmen zu und werden es wahrscheinlich auch weiterhin tun. Unternehmen müssen den Risiken immer einen Schritt voraus sein und in die Sicherheit investieren. Bei entsprechender Aufmerksamkeit können OEMs die Vorteile von Anwendungen für die Lieferkette nutzen, um die Transparenz, Widerstandsfähigkeit und Risikominderung zu verbessern und erfolgreiche Angriffe böswilliger Akteure zu vermeiden.

Referenzen

2: https://www.ransomware.live/group/sarcoma

3: https://cybersecurityventures.com/cybersecurity-in-2025-challenges-risks-and-what-leaders-must-do/

4: https://www.gartner.com/doc/reprints?id=1-2HZEKAMU&ct=240701&st=sb

Have questions or comments? Continue the conversation on TechForum, Digi-Key's online community and technical resource.

Visit TechForum